你还不知道什么是“挖矿”?你对“挖矿病毒”危害还一无所知?耐心看完这篇文章就懂啦!

一、国家政策要求

为有效防范及处置虚拟货币挖矿活动盲目无序发展带来的风险隐患,助力实现碳达峰、碳中和目标,2021年9月开始,国家多个部门联合发布了《关于整治虚拟货币“挖矿”活动的通知》和《关于进一步防范和处置虚拟货币交易炒作风险的通知》,要求加强虚拟货币“挖矿”活动上下游全产业链监管,严禁以数据中心名义开展虚拟货币“挖矿”活动,各省级、市级、区县级政府和相关行业纷纷响应。

学校于2022年3月发布了《关于禁止使用校园网进行虚拟货币“挖矿”活动的通知》,要求校内各单位对虚拟货币“挖矿”活动进行全面自查。

学校通过监测发现,校园网内部分终端或服务器存在“挖矿”行为,均因感染了“挖矿”木马导致设备被动挖矿,主要原因有不慎下载了带有病毒软件以及因设备存在弱口令等高危漏洞被植入“挖矿”木马。

特别要注意:校内的“挖矿”活动不仅影响相关设备运行,对其他相关设备、校园网运行甚至科研工作均造成了一定影响。学校禁止在办公室、BET体育·(中国)官方网站室、机房、学生宿舍等校园网络环境内从事虚拟货币“挖矿”活动,不参与、不协助、不支持任何个人和组织进行虚拟货币“挖矿”活动。

今后学校将加强对虚拟币“挖矿”行为的技术检测,若发现“挖矿”行为,学校将直接封禁涉事设备IP及上网账号直至相关人员完成整改,若同一设备反复被发现存在“挖矿”行为,学校将通报相关单位。一旦发现有故意“挖矿”行为,学校将上报上级部门严肃处理。

二、虚拟货币“挖矿”的定义

虚拟货币“挖矿”是利用计算机的设备资源(如算力、网络带宽、硬盘存储等)去解决复杂数学运算的一个过程,从而产生基于区块链技术的去中心化虚拟货币的行为,产生的虚拟货币以比特币和以太坊为主,而虚拟货币可以通过交易市场进行买卖,从而获得大额金钱收益。

三、虚拟货币“挖矿”的危害

直接危害

1、主机长时间执行高性能计算,浪费网络带宽,CPU和内存占用较高,不能及时处理用户的正常请求或任务。

2、增加电力消耗,加快电脑CPU、内存等硬件老化速度。

潜在危害

1、黑客通过挖矿程序窃取机密信息,比如机密文件、关键资产的用户名和密码等,导致校园IT资产遭受更进一步的资产损失。

2、黑客控制主机作为“肉鸡”攻击互联网上的其他单位,违反网络安全法。

3、黑客利用已经控制的机器,作为继续对业务系统区域渗透的跳板,产生更严重的网络安全攻击事件。

四、查找病毒的方式

1、查看进程,一般“挖矿”进程在运行时对CPU的占用率很高。可以查看当前运行的进程来看是否有CPU占用率较高的进程。

2、查看安全日志,如果病毒未干净的清理掉日志,可以在一些安全日志中找到踪迹。通过安全日志发现可疑的登录ip,进而继续寻找到病毒。

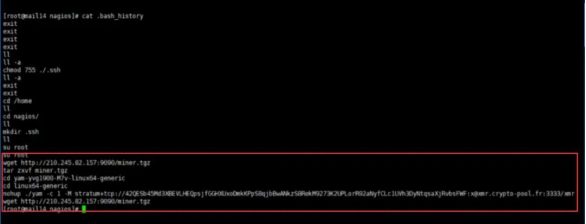

3、查看历史命令,如果历史命令未被清除,那么历史命令中也许有一些蛛丝马迹。通过历史命令找到下载样本,执行样本的指令。

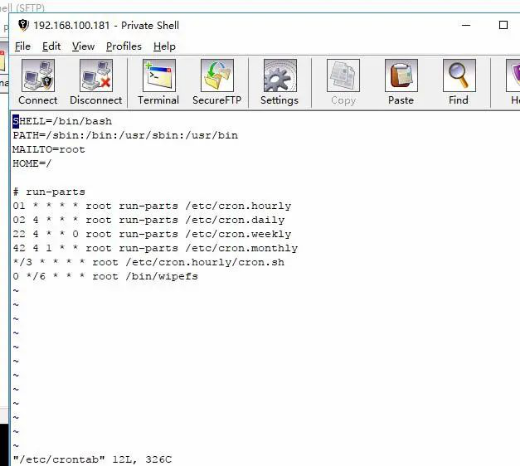

4、查看定时脚本,如果挖矿病毒需要定时启动,那么在定时脚本里面也会有一些信息可查。通过查找定时器crontab,找到病毒。

五、个人针对挖矿病毒的处置

1、个人电脑上安装专业杀毒软件,进行终端检测应急,以验证终端是否感染了挖矿病毒,通过和杀毒软件的扫描,对病毒进行查杀。

2、有部分挖矿发现在网页上,当用户访问被挂马网站时,加载到浏览器中进行挖矿,当关闭浏览器时,挖矿消失,同时挖矿程序程序并不会驻留在本来磁盘中,通过病毒查杀工具是无法杀到的,可使用TCP监控网络软件,查看到底谁在与平台标记的矿池服务器进行通信,分析出来后,进行查杀取证,再进行针对性查杀。

3、若无法进行查杀,可直接重装系统。

六、防范措施

1、安装杀毒软件

安装杀毒软件,更新病毒库,进行杀毒。

2、避免弱密码

避免使用弱密码,避免多个系统使用同一密码。

3、关闭应用服务

关闭Windows共享服务、远程桌面控制等不必要的服务。

4、应用安装

不要安装不认识的、具有风险的应用;安装应用尽量到正规应用商店下载。

5、提高网络安全意识

不使用不明来历的U盘、移动硬盘等存储设备;

不要点击来源不明的邮件以及附件;

不要下载来源不明的破解软件;

不接入公共网络也不允许内部网络接入来历不明外网设备。